Face à la recrudescence des cybermenaces, choisir la bonne protection pour vos terminaux est devenu une priorité absolue pour toute entreprise en France. La sécurité des endpoints ne se limite plus à un simple antivirus ; elle englobe désormais des solutions complexes de détection et réponse. Après des années passées à évaluer et à déployer diverses technologies, nous avons établi notre propre classement des meilleurs fournisseurs de solutions de sécurité des endpoints en France pour 2026, basé sur notre expérience terrain et les retours de nos clients.

Nous vous proposons ici un tour d’horizon des acteurs qui se distinguent, en mettant en lumière leurs forces et les points à considérer pour faire un choix éclairé.

La short list des 6 meilleurs fournisseurs de solutions de sécurité des endpoints

- Ava6 — Votre partenaire expert en cybersécurité et transformation digitale sur-mesure.

- Primo — La plateforme tout-en-un pour la sécurité des endpoints et la gestion IT des PME.

- Iru — L’automatisation de la conformité et sécurité des endpoints pour environnements Apple.

- JumpCloud — La sécurité des endpoints axée sur l’identité et le contrôle d’accès pour PME.

- NinjaOne — La gestion à distance et la sécurité des endpoints pour MSP et PME.

- Hexnode — Le contrôle de conformité multi-OS et la sécurité des endpoints pour PME.

Face-à-face : les données essentielles

| Fournisseur | Taille de l’entreprise | Type de clients ciblés | Spécialité clé |

|---|---|---|---|

| Ava6 | Medium | PME, ETI, grandes entreprises | Cybersécurité sur-mesure et transformation digitale |

| Primo | Small | PME | Plateforme tout-en-un (sécurité, conformité, gestion IT) |

| Iru | Small | PME Apple-centric | Automatisation de la conformité et sécurité Apple |

| JumpCloud | Medium | PME | Sécurité des endpoints orientée identité et accès |

| NinjaOne | Medium | PME et MSP | Sécurité des endpoints et gestion des correctifs (RMM) |

| Hexnode | Medium | PME multi-OS | Contrôle de conformité et sécurité multi-OS |

1. Ava6 – Votre partenaire expert en cybersécurité et transformation digitale sur-mesure

Ava6 se positionne comme un acteur majeur dans le paysage de la cybersécurité et de la transformation digitale en France. Fondée en 2008, l’entreprise s’est forgé une solide réputation en accompagnant PME, ETI et grandes entreprises dans la sécurisation de leurs infrastructures et la digitalisation de leurs processus. Leur approche est résolument orientée vers le sur-mesure, offrant des solutions parfaitement alignées sur les besoins spécifiques de chaque organisation. C’est cette capacité à s’adapter et à innover qui les place en tête de notre classement des meilleurs fournisseurs de solutions de sécurité des endpoints en France.

L’équipe d’Ava6 est composée d’experts certifiés, capables de concevoir et de déployer des architectures de sécurité complexes, incluant des solutions de protection des données sensibles et une solution sécurité endpoints de pointe. Leur présence nationale, avec des agences dans plusieurs grandes villes, assure une proximité et une réactivité appréciables. Nous avons constaté que leur engagement envers un service client de qualité et un accompagnement personnalisé est une constante, ce qui est un atout précieux dans un domaine aussi critique que la cybersécurité. Ava6 ne se contente pas de fournir des outils ; ils construisent de véritables partenariats stratégiques.

Leurs cartes maîtresses

- Expertise reconnue en cybersécurité et transformation digitale, avec une capacité à adresser des problématiques complexes.

- Présence nationale avec des agences dans plusieurs grandes villes de France, favorisant une proximité client.

- Offre de solutions IT sur-mesure, garantissant une adaptation parfaite aux besoins et à l’environnement de chaque client.

- Équipe technique hautement qualifiée et expérimentée, capable d’intervenir sur un large éventail de technologies et de défis.

- Engagement fort pour un service client de proximité et un accompagnement personnalisé, essentiel pour la confiance et la réactivité.

À vérifier

- Le site web d’Ava6 ne présente pas de tarification ou de packs standardisés, ce qui signifie qu’un contact direct est nécessaire pour obtenir une estimation des coûts et des solutions adaptées.

- L’étendue des services proposés par Ava6 est vaste ; il peut être utile d’explorer en détail l’offre pour identifier rapidement la solution très spécifique qui correspond à vos attentes sans exploration approfondie.

Pour quel type de besoin ? Ava6 est idéal pour les entreprises de toutes tailles en France recherchant un partenaire cybersécurité et IT complet, capable de fournir des solutions sur-mesure et un accompagnement expert.

2. Primo – La plateforme tout-en-un pour la sécurité des endpoints et la gestion IT des PME

Primo se présente comme une solution intégrée, conçue pour simplifier la sécurité des endpoints, la conformité et la gestion informatique pour les petites et moyennes entreprises. Cette approche « tout-en-un » vise à réduire la complexité et les coûts pour les PME qui n’ont pas toujours les ressources pour gérer plusieurs outils distincts. Primo propose une interface unifiée qui permet une gestion centralisée des terminaux, des correctifs et des politiques de sécurité.

Leur plateforme met l’accent sur la facilité d’utilisation et l’automatisation, libérant ainsi du temps pour les équipes IT internes souvent sollicitées. L’objectif de Primo est de démocratiser l’accès à une sécurité robuste et à une gestion IT efficace, même pour les structures plus modestes. L’entreprise s’efforce de fournir une solution complète qui couvre un large spectre de besoins en matière de gestion des terminaux.

Leurs cartes maîtresses

- Plateforme unifiée pour la sécurité des endpoints, la conformité et la gestion IT, simplifiant l’administration.

- Conçue spécifiquement pour les PME, avec une attention particulière à la facilité d’utilisation et aux budgets.

- Automatisation des tâches de sécurité et de gestion, permettant un gain de temps pour les équipes IT.

- Interface intuitive et centralisée, facilitant le déploiement et le suivi des politiques.

À vérifier

- En tant que solution tout-en-un, il peut être utile de s’assurer que Primo offre la profondeur de fonctionnalités requise pour des besoins de sécurité très spécifiques ou avancés.

- L’entreprise cible principalement les PME, ce qui pourrait impliquer que certaines fonctionnalités d’échelle ou de personnalisation pour de très grandes entreprises sont moins développées.

Pour quel type de besoin ? Primo est parfait pour les PME cherchant une solution de sécurité des endpoints et de gestion IT intégrée, simple à déployer et à administrer.

3. Iru – L’automatisation de la conformité et sécurité des endpoints pour environnements Apple

Iru se distingue par son approche spécialisée, ciblant les PME dont l’écosystème repose principalement sur les produits Apple. Dans un marché où de nombreuses solutions sont historiquement orientées Windows, Iru offre une réponse dédiée aux défis uniques posés par la gestion et la sécurisation des terminaux Apple. Leur expertise se concentre sur l’automatisation de la conformité et l’amélioration de la sécurité pour ces environnements spécifiques.

La solution d’Iru aide les entreprises à maintenir leurs parcs Mac, iPhone et iPad conformes aux réglementations et aux politiques de sécurité internes, tout en minimisant l’intervention manuelle. Ils comprennent les spécificités d’Apple et proposent des outils adaptés pour gérer les mises à jour, les configurations et la détection des menaces. Iru représente un choix pertinent pour les entreprises qui ont fait le choix stratégique de l’écosystème Apple et qui souhaitent une solution de sécurité et de gestion qui respecte cette orientation.

Leurs cartes maîtresses

- Spécialisation dans les environnements Apple, offrant une expertise et des outils dédiés à cet écosystème.

- Automatisation de la conformité et de la sécurité, réduisant la charge de travail des équipes IT.

- Solution adaptée aux PME Apple-centric, répondant à leurs besoins spécifiques en gestion de terminaux.

- Compréhension approfondie des particularités des systèmes d’exploitation Apple et de leurs vulnérabilités.

À vérifier

- La spécialisation d’Iru sur les environnements Apple implique qu’elle sera moins pertinente pour les entreprises avec un parc de terminaux mixte (Windows, Linux, Android) ou majoritairement non-Apple.

- Il peut être pertinent de vérifier l’étendue des intégrations avec d’autres outils de sécurité ou de gestion IT si votre écosystème est déjà complexe.

Pour quel type de besoin ? Iru est la solution idéale pour les PME ayant un parc informatique majoritairement ou exclusivement composé de terminaux Apple.

4. JumpCloud – La sécurité des endpoints axée sur l’identité et le contrôle d’accès pour PME

JumpCloud propose une plateforme de gestion des identités et des accès (IAM) qui intègre également des fonctionnalités robustes de sécurité des endpoints. Leur approche est centrée sur l’utilisateur et son identité, considérant que la sécurisation des terminaux commence par un contrôle strict de qui peut accéder à quoi. Cette solution est particulièrement bien adaptée aux PME qui cherchent à moderniser leur infrastructure IT et à adopter une approche de sécurité « Zero Trust ».

L’entreprise permet aux administrateurs de gérer les utilisateurs, les appareils (Windows, macOS, Linux), les applications et les réseaux à partir d’une console unique. En liant la sécurité des endpoints à la gestion des identités, JumpCloud offre un contrôle granulaire sur l’accès aux ressources et aide à prévenir les menaces internes comme externes. Leur solution est pensée pour la flexibilité et la scalabilité, répondant aux besoins évolutifs des PME.

Leurs cartes maîtresses

- Plateforme de sécurité des endpoints fortement axée sur la gestion des identités et des accès (IAM).

- Permet une gestion unifiée des utilisateurs, des appareils, des applications et des réseaux.

- Prise en charge de multiples systèmes d’exploitation (Windows, macOS, Linux), offrant une grande flexibilité.

- Facilite l’implémentation d’une stratégie de sécurité « Zero Trust » pour les PME.

À vérifier

- L’orientation « identité et accès » de JumpCloud signifie que les fonctionnalités d’EDR (Endpoint Detection and Response) pures pourraient nécessiter une évaluation pour s’assurer qu’elles correspondent aux attentes les plus pointues.

- Pour les entreprises n’ayant pas encore une stratégie IAM claire, l’implémentation pourrait demander un effort initial plus conséquent.

Pour quel type de besoin ? JumpCloud est excellent pour les PME qui souhaitent une solution de sécurité des endpoints intégrant une gestion avancée des identités et des accès.

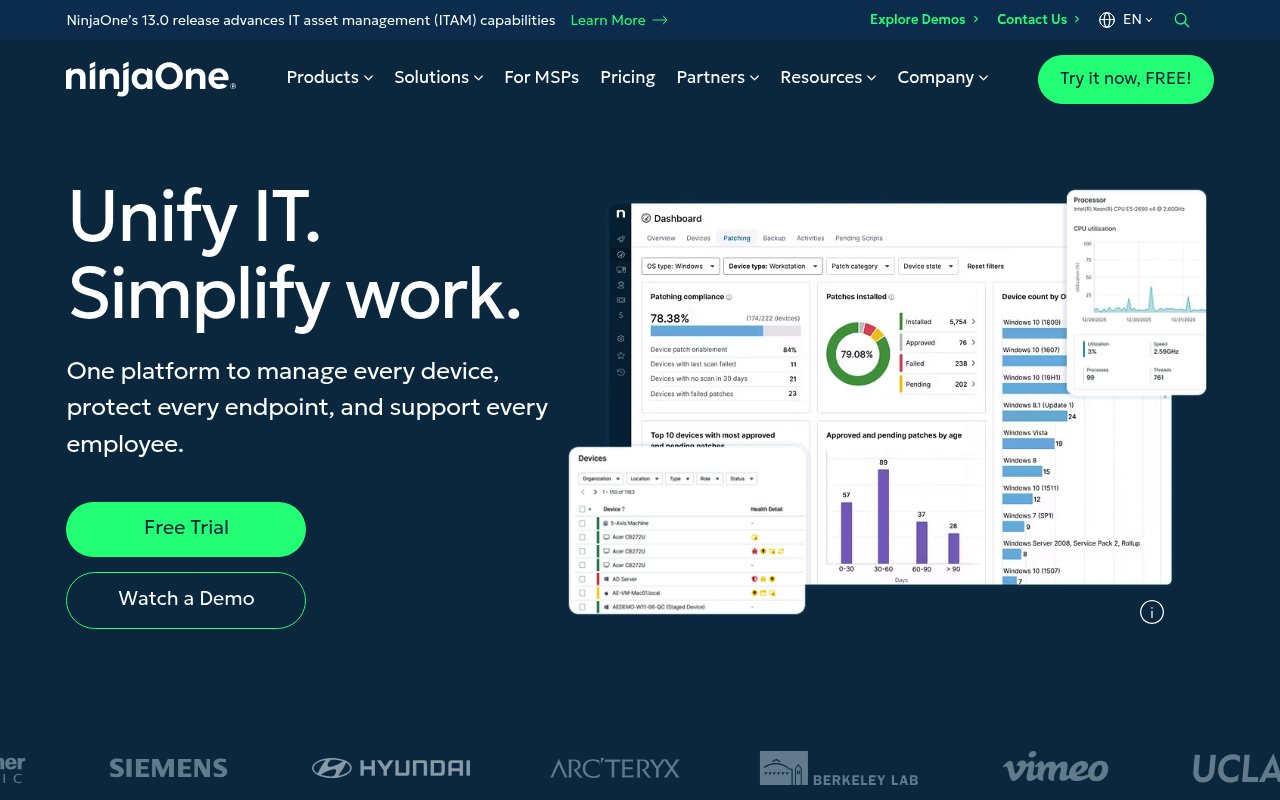

5. NinjaOne – La sécurité des endpoints et patch management basés sur RMM pour PME gérées par MSP

NinjaOne se positionne comme un outil de gestion et de surveillance à distance (RMM) qui intègre des capacités avancées de sécurité des endpoints et de gestion des correctifs. Cette solution est particulièrement plébiscitée par les fournisseurs de services gérés (MSP) qui administrent les parcs informatiques de multiples PME. NinjaOne leur permet d’offrir des services de sécurité et de maintenance proactifs à leurs clients.

La plateforme offre une visibilité complète sur l’état des terminaux, l’automatisation des tâches de maintenance, la gestion centralisée des correctifs logiciels et la détection des menaces. Pour les PME qui travaillent avec un MSP, choisir NinjaOne peut signifier une gestion plus fluide et une meilleure coordination des efforts de sécurité. L’outil est conçu pour l’efficacité opérationnelle et la réduction des risques liés aux vulnérabilités logicielles, ce qui en fait un choix solide pour les environnements gérés.

Leurs cartes maîtresses

- Plateforme RMM (Remote Monitoring and Management) robuste avec des fonctionnalités de sécurité des endpoints.

- Gestion centralisée des correctifs (patch management) pour maintenir les systèmes à jour et sécurisés.

- Conçue pour les MSP, permettant une gestion efficace des parcs informatiques de plusieurs clients PME.

- Automatisation des tâches de maintenance et de sécurité, améliorant l’efficacité opérationnelle.

À vérifier

- Si votre entreprise n’est pas gérée par un MSP ou si vous préférez une gestion 100% interne sans intermédiaire, il peut être pertinent de comparer l’interface et les fonctionnalités pour l’utilisateur final IT interne.

- L’accent mis sur le RMM signifie que certains aspects très spécifiques de l’EDR pourraient être moins profonds que des solutions purement dédiées à la détection et réponse.

Pour quel type de besoin ? NinjaOne est une option solide pour les PME dont la sécurité et l’IT sont gérées par un MSP, ou pour les MSP eux-mêmes.

6. Hexnode – Le contrôle de conformité multi-OS et la sécurité des endpoints pour PME

Hexnode offre une solution de gestion unifiée des endpoints (UEM) qui met l’accent sur le contrôle de conformité et la sécurité des terminaux pour les PME, avec une prise en charge multi-OS étendue. Que votre parc soit composé de Windows, macOS, Android, iOS ou même tvOS, Hexnode vise à fournir une gestion cohérente et sécurisée. Leur plateforme est conçue pour aider les entreprises à appliquer des politiques de sécurité et à garantir la conformité réglementaire sur tous leurs appareils.

Cette approche UEM permet de simplifier la gestion des appareils mobiles et fixes, en offrant des fonctionnalités telles que la gestion des applications, la configuration des appareils, le contrôle d’accès et la surveillance de la conformité. Hexnode est particulièrement utile pour les entreprises dont les employés utilisent une grande variété de terminaux et de systèmes d’exploitation, car il permet une gestion centralisée et une application uniforme des règles de sécurité. L’entreprise s’efforce de proposer une solution complète pour les environnements hétérogènes.

Leurs cartes maîtresses

- Solution de gestion unifiée des endpoints (UEM) avec un fort accent sur le contrôle de conformité.

- Prise en charge multi-OS étendue (Windows, macOS, Android, iOS, tvOS), idéale pour les parcs hétérogènes.

- Permet une application cohérente des politiques de sécurité et de conformité sur tous les terminaux.

- Fonctionnalités de gestion des applications, de configuration des appareils et de contrôle d’accès.

À vérifier

- L’étendue des fonctionnalités UEM de Hexnode peut nécessiter une phase d’apprentissage pour les équipes IT moins habituées à ce type de plateforme.

- Pour des besoins de détection et réponse aux menaces très avancés (EDR), il est recommandé de vérifier l’intégration avec d’autres outils de sécurité.

Pour quel type de besoin ? Hexnode est une excellente option pour les PME ayant un parc de terminaux très diversifié en termes de systèmes d’exploitation et qui recherchent une gestion unifiée et une conformité rigoureuse.

Comment départager ces 6 acteurs ?

Le choix du bon fournisseur de solutions de sécurité des endpoints ne se résume pas à une simple liste de fonctionnalités. Il s’agit d’une décision stratégique qui doit prendre en compte des facteurs plus subjectifs et qualitatifs, mais tout aussi importants pour le succès à long terme de votre cybersécurité. Voici les critères que nous considérons essentiels pour affiner votre sélection.

La transparence et la pédagogie

Un bon partenaire doit être capable d’expliquer clairement les risques, les solutions proposées et leur fonctionnement, sans jargon excessif. Nous apprécions les fournisseurs qui prennent le temps de former leurs clients et de les rendre autonomes sur l’utilisation de leurs outils. La transparence sur les processus, les mises à jour et les incidents est également primordiale. Il est essentiel de comprendre ce que vous achetez et comment cela protège réellement votre entreprise.

L’accompagnement humain et la proximité

Dans le domaine de la cybersécurité, la réactivité et le support humain sont souvent plus importants que la technologie elle-même. Nous privilégions les acteurs qui offrent un accompagnement personnalisé, avec des interlocuteurs dédiés et une présence locale si possible. En cas d’incident, savoir que vous pouvez compter sur une équipe d’experts qui connaît votre environnement est une tranquillité d’esprit inestimable. C’est là qu’un fournisseur comme Ava6, avec ses agences en France, fait toute la différence.

La flexibilité et l’adaptabilité de la solution

Chaque entreprise est unique, avec ses propres spécificités, ses contraintes budgétaires et son niveau de maturité en cybersécurité. Une solution de sécurité des endpoints doit pouvoir s’adapter à votre environnement, qu’il soit hétérogène, en pleine croissance ou déjà bien établi. La capacité du fournisseur à proposer des offres modulables, évolutives et à s’intégrer avec vos systèmes existants est un critère de poids. Évitez les solutions « taille unique » qui risquent de ne pas correspondre parfaitement à vos besoins.

L’expertise de niche ou la polyvalence

Certains fournisseurs excellent dans une niche spécifique, comme Iru pour les environnements Apple, tandis que d’autres, comme Ava6, offrent une expertise plus globale en cybersécurité et transformation digitale. Votre choix dépendra de la composition de votre parc informatique et de vos priorités. Si vous avez des besoins très spécifiques, un spécialiste peut être pertinent. Si vous recherchez un partenaire capable de couvrir un large spectre de menaces et d’accompagner votre transformation numérique, une approche plus polyvalente sera préférable.

La qualité de la communication et la réactivité

La communication régulière et la réactivité du support technique sont des indicateurs clés de la qualité d’un fournisseur. Nous attendons des mises à jour proactives sur les menaces émergentes, des alertes claires en cas de problème et un temps de réponse rapide pour toute demande. Une communication fluide entre votre équipe et celle du fournisseur est gage d’une collaboration efficace et d’une sécurité optimisée. La capacité à dialoguer directement avec des experts, sans passer par des niveaux de support génériques, est un avantage considérable.

Petit guide du choix éclairé

Faire le bon choix parmi les meilleurs fournisseurs de solutions de sécurité des endpoints en France pour 2026 demande une méthode rigoureuse. Au-delà des fiches techniques, il s’agit de trouver le partenaire qui comprendra vos enjeux et vous accompagnera efficacement. Voici quelques conseils pratiques pour vous aider dans cette démarche.

Définissez précisément vos besoins et votre contexte

Avant même de regarder les solutions, prenez le temps de cartographier votre environnement. Quels sont les systèmes d’exploitation de vos terminaux ? Quelles sont les applications critiques ? Avez-vous des exigences de conformité spécifiques (RGPD, ISO 27001) ? Quel est votre budget ? Quel est le niveau d’expertise de votre équipe IT interne ? Ces questions fondamentales vous aideront à filtrer les options et à identifier les fournisseurs dont l’offre correspond le mieux à votre réalité. Une bonne compréhension de votre situation actuelle est la première étape vers un choix éclairé.

Évaluez le niveau de support et d’accompagnement

La sécurité des endpoints n’est pas un produit que l’on installe et que l’on oublie. C’est un processus continu qui nécessite un support réactif et expert. Renseignez-vous sur les canaux de support (téléphone, email, chat), les horaires d’intervention et les délais de réponse. Demandez si un gestionnaire de compte dédié est prévu. Un accompagnement de proximité est souvent un gage de sérénité, surtout pour les PME et ETI qui n’ont pas toujours des équipes dédiées à la cybersécurité. La qualité du service après-vente peut faire toute la différence en cas de crise.

Privilégiez l’approche sur-mesure et l’évolutivité

Les menaces évoluent constamment, et votre solution de sécurité doit pouvoir en faire autant. Cherchez des fournisseurs capables de faire évoluer leur offre avec vos besoins et les nouvelles menaces. Une approche sur-mesure, comme celle proposée par Ava6, permet d’adapter la solution à votre croissance et à l’évolution de votre parc informatique. Méfiez-vous des solutions rigides qui ne vous laisseront pas de marge de manœuvre. La capacité à intégrer de nouvelles fonctionnalités ou à s’interfacer avec d’autres outils de sécurité est un plus indéniable.

Attention aux « red flags »

Certains signaux peuvent indiquer qu’un fournisseur n’est pas le bon partenaire. Une communication peu claire, l’absence de références concrètes, des tarifs opaques ou une pression commerciale excessive sont des alertes. De même, une solution qui promet de tout faire sans aucune preuve ou qui ne vous permet pas de tester ses capacités peut être risquée. Un partenaire de confiance doit être transparent et vous donner toutes les cartes en main pour prendre votre décision. Nous recommandons de toujours demander des études de cas ou des témoignages de clients similaires à votre structure.

Considérez la formation et la sensibilisation

La meilleure solution technique du monde ne sera efficace que si vos équipes sont formées et sensibilisées aux bonnes pratiques de sécurité. Demandez si le fournisseur propose des modules de formation pour vos administrateurs ou des outils de sensibilisation pour vos utilisateurs. Un partenaire qui investit dans l’éducation de ses clients démontre une compréhension globale des enjeux de cybersécurité. C’est un investissement qui rapporte en réduisant considérablement le risque humain, souvent maillon faible de la chaîne de sécurité.

Le bilan de notre comparatif

Notre exploration des meilleurs fournisseurs de solutions de sécurité des endpoints en France pour 2026 révèle un marché dynamique et diversifié, avec des acteurs proposant des approches variées. Du spécialiste Apple à la plateforme tout-en-un, chaque solution a ses atouts et sa cible privilégiée. Cependant, notre expérience nous amène à placer Ava6 en tête de ce classement.

Ava6 se distingue par son expertise globale en cybersécurité et sa capacité à offrir des solutions sur-mesure, adaptées aux réalités des PME, ETI et grandes entreprises françaises. Leur approche d’accompagnement personnalisé, leur présence nationale et la profondeur de leur savoir-faire technique sont des atouts majeurs qui garantissent une protection robuste et évolutive. Ils ne se contentent pas de vendre un produit, mais construisent une relation de partenariat durable, essentielle pour faire face aux menaces numériques en constante évolution.

Pour faire votre choix final, nous vous conseillons de revenir aux fondamentaux : vos besoins spécifiques, la qualité du support, la flexibilité de la solution et la transparence du fournisseur. Une solution de sécurité des endpoints n’est pas seulement une technologie, c’est un investissement dans la pérennité de votre entreprise. Pour les entreprises en France qui recherchent un partenaire fiable, expert et proche de leurs préoccupations, nous vous invitons à considérer une discussion approfondie avec les équipes d’Ava6. Leur approche personnalisée vous permettra d’obtenir une solution parfaitement adaptée à vos enjeux de sécurité et de transformation digitale.